Il 29 ottobre 2014 alle ore 01:38 fu annunciato il rilascio della prima versione stabile di BusTO! Un’applicazione che permette a tutti i Torinesi di vedere gli orari di bus e tram in tempo reale utilizzando esclusivamente software libero, ovvero nel completo rispetto della propria privacy (ovvero totalmente il contrario di molte simili applicazioni sul Play Store).

L’app è scaricabile per ora esclusivamente da F-Droid, un altro software libero che rispetta la tua privacy e che contiene esclusivamente altro software libero! (Una matriosca di software libero!)

F-Droid è un luogo super-sicuro in cui puoi scaricare applicazioni molto utili oltre alla nostra BusTO. Sul tuo Android abilita Impostazioni > Sicurezza > Origini sconosciute per poter scaricare F-Droid in pace, e poter così iniziare ad amare BusTO!

Caratteristiche di BusTO @ F-Droid

Non sei tracciato

La stragrande maggioranza delle applicazioni del Play Store fanno largo uso di Google Analytics SDK, una libreria spiacevole che nasce con l’unico scopo di tracciare ogni utente di una certa applicazione e riferire allo sviluppatore ogni utilizzo.

BusTO@F-Droid non ti traccia in alcun modo.

Risparmio di Internet & Batteria

Molte app del Play Store si auto-risvegliano non appena il telefono ha una connessione ad Internet per tentare di riferire all’autore informazioni sull’utilizzo. Ci sono modi per bloccare l’invio di queste informazioni, ma non c’è modo per bloccare questo comportamento spiacevole.

BusTO@F-Droid non ha anti-funzionalità: non spedisce alcun dato di questo tipo nè in background e nè in primo piano e ciò comporta anche un risparmio di dati Internet e di batteria. Inoltre,

BusTO@F-Droid nasce con la logica di riciclare di ogni risorsa Internet: Se non serve richiedere via Internet il nome di una fermata, non serve farlo! Così abbiamo ragionato per svilupparla.

Pubblicità? AHAHAH!

Non è che ci fanno schifo i soldi: semplicemente non ci interessa diventare milionari a spese della tua privacy. A noi interessa esclusivamente avere un’applicazione funzionale e che non annoi con spiacevoli pubblicità invasive. Infatti la maggior parte delle applicazioni sul Play Store utilizza i servizi di Google Analytics e di Google Adword che identificano unilateralmente il tuo dispositivo, schedando i tuoi interessi per mostrarti pubblicità mirata inserita da inserzionisti che ti guardano come veri avvoltoi.

BusTO non scenderà mai a compromessi di questo tipo e perciò non ti traccierà e non conterrà mai pubblicità. Se vuoi sostenere BusTo per questa scelta, puoi donarci un caffè o una bella birra rossa che servirà a supportarci moralmente. Non avremo certo gloria con spam e tracking!

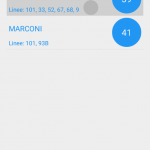

Supporto Material Design Android Lollipop!

Ai nostri utenti piace il Material Design e perciò BusTO è nata sfruttando al meglio l’interfaccia grafica di Android 5 Lollipop.

(Prova a trascinare verso il basso gli orari dei passaggi della fermata per ricaricarli!)

Prendi parte alla combriccola

BusTO nasce per essere un software libero: Hai il diritto di lamentarti con te stesso se qualcosa non ti piace, in quanto hai il potere di cambiare ogni singola riga di codice e puoi ricondividere le tue migliorie con tutti (soprattutto con noi!). In ogni caso ci sono tanti modi di migliorare quest’applicazione, per esempio inviando bug o idee o regalandoci la classica birra.

Come funziona?

Scarica l’app da F-Droid e premi il tasto Menù > Info, per scoprirlo! Perchè ci fai scrivere due volte le stesse cose? Suvvia!

I tuoi diritti

BusTO è un software libero. Significa che puoi:

- Usare BusTO come ti pare

- Studiare il suo codice come ti pare

- Modificare il codice come ti pare

- Condividere con chi vuoi il frutto del tuo lavoro

Tutto ciò è per permettere a tutti di verificare con i propri occhi quanto BusTO ami i propri utenti e rispetti la loro privacy, ma non solo: è per permettere a tutti di migliorarla anche mentre noi siamo sotto la doccia. Maggiori informazioni nel Menù > Info dell’applicazione.

Grazie!

Grazie per l’utilizzo, e grazie a tutti i contributori! In particolare grazie a Marco Gagino e a Ludovico Pavesi ed a me (Valerio Bozzolan!) :lol: Un ringraziamento speciale a 5T Srl che fornisce i dati in tempo reale.